CONTROL SOCIAL

Estrategias para un control global de la sociedad

Los proyectos y los objetivos de los "Amos del Mundo" para el

control de los individuos y de la sociedad...

Algunos proyectos conciernen nuestro futuro inmediato.

Otros ya se han convertido en una realidad...

Los proyectos grados o niveles de ejecución

5 - proyecto totalmente ejecutado

4 - mayoritariamente ejecutado

3 - parcialmente ejecutado

2 - ejecución en fase inicial

1- etapa preliminar

Los medios utilizados grados de la puesta en ejecución

5 - total

4 - mayoritario

3 - avanzado

2 - parcial

1- preliminar

Manipulaciones genéticas

Fin de la procreación humana natural

Creación de humanos genéticamente modificados, clonaje

Fin de la procreación natural y libre.

Realización del "Mundo Feliz" de Aldous Huxley

Horizonte de ejecución: 2020

Obtención del acuerdo del publico: muy dificil

Etapa de ejecución: 1

OBJETIVOS

Desarrollo de un nuevo mercado; el de los niño-productos, vendidos por catalogo, con las cualidades fisicas y psiquicas proporcionales a su precio de venta (lindos niño e inteligentes vendidos muy caros para los ricos, niño feos y estupidos vendidos menos caro para los pobres...)

Desarrollo de un nuevo mercado; el de los niño-productos, vendidos por catalogo, con las cualidades fisicas y psiquicas proporcionales a su precio de venta (lindos niño e inteligentes vendidos muy caros para los ricos, niño feos y estupidos vendidos menos caro para los pobres...)

- Creación de humanos mutantes especializados, adaptados al trabajo y al rango social que se les asigna.

- Modificación genética de la "naturaleza humana"

- Creación de humanos con facultades mentales "seleccionadas"

- Limitación genética contra el libre-arbitrio, el anti-conformismo, y la imaginación...

- Limitación de la aptitud a la felicidad, al sentimiento de unión con los demás y la naturaleza

MEDIOS UTILIZADOS - Difusión masiva en el medioambiente de pesticidas, PCB (polychlorobifenilos), y otros contaminantes conocidos por sus efectos en el aumento de la estirilidad masculina.

Cuando suficientes humanos serán estériles, la única elección será recurrir a la procreación artificial.

Grado de aplicación: 4

- Vulgarizar el recurso a las técnicas de procreación artificial, justificándolas por razones médicas: ninos probetas, madres de alquiler, incubadoras para bebes prematuros nacidos a los 6 meses...

Grado de aplicación: 3

- Vulgarizar las manipulaciones genéticas justificadas por razones medicas (terapias genéticas, prevenciones genéticas de enfermedades)

Grado de aplicación: 2

Los últimos medios:

-Proponer a la gente intercambiar la libertad de procrear contra el acceso a la "píldora de la inmortalidad" o de "superlongividad" que los laboratorios han perfeccionado (a partir de un cocktail de hormonas, de vitaminas, de oligo-elementos, y de ciertos extractos vegetales).

Tomando en cuenta problemas demográficos y económicos que causaría esta futura píldora, su acceso estaría reservado a las personas que habrían aceptado hacerse esterilizar.

A largo plazo, el egoísmo de las personas debería forzarles a escoger entre la "vida eterna" antes que la posibilidad de tener hijos naturales. Por otra parte, la tentación de aceptar será reforzada por la posibilidad de escoger sobre catalogo las características de su hijo.

Grado de aplicación: 0

- Utilizar virus manipulados genéticamente para incorporar genes modifidados en el ADN de los individuos, sin su conocimiento y contra su voluntad. La mutación genética se propagaría exactamente como una epidemia.

Los laboratorios farmacéuticos podrían así utilizar este método para crear nuevas enfermedades de los cuales ellos serian los únicos en vender el remedio...

Grado de aplicación: 1

Volver borrosa la frontera entre lo viviente y lo no-viviente

Aumentar la confusión del público sobre la distinción entre seres vivos y las maquinas.

Horizonte de ejecución: 2000

Obtención del acuerdo del publico: bastante facil

Etapa de ejecución: 2

OBJETIVOS - Obtener una aceptación más fácil de las manipulaciones genéticas y futuros implantes

MEDIOS UTILIZADOS - Vulgarizar y multiplicar las maquinas que imitan la apariencia o el comportamiento de seres vivos:

* robots-juguetes, tamagoshis

* realidades virtuales, artefactos, avatares...

* animadores TV virtuales

* en el cine: personajes androides o portadores de implantes biónicos, creaturas medio-hombres medio-maquinas...

Grado de aplicación: 3

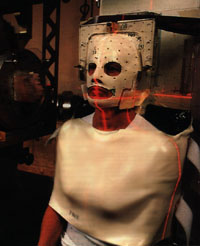

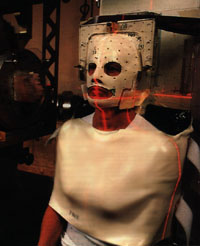

Implantes

Introducir las maquinas en los cuerpos

Horizonte de ejecución: 2010

Obtención del acuerdo del publico: dificil

Etapa de ejecución: 1

OBJETIVOS - Control de los cuerpos y de los espíritus por implantes electrónicos y de prótesis biónicas

- Creaciones humanas con funciones modificadas

- Preparar el terreno para el que el publico acepte los futuros implantes de localización y de identificación a ser introducidos bajo la piel

- Generalización del recurso de implantes por los asalariados para acrecentar su eficiencia profesional (implantes neuronales para acrecentar la memoria y las capacidades de calculo, implantes biónicos para acrecentar la fuerza o las capacidades físicas...)

Dentro de poco, el recurso a "implantes profesionales" será indispensable para tener oportunidades de encontrar trabajo.

MEDIOS UTILIZADOS - Vulgarización de los implantes para el uso medico, a fin de disminuir la desconfianza instintiva del publico frente a la intrusión de la maquina-robótica en el cuerpo.

Grado de aplicación: 4

Trazabilidad total de los individuos

Horizonte de ejecución: 2000

Obtención del acuerdo del publico: facil

Etapa de ejecución: 5

OBJETIVOS - Obtener un conocimiento preciso del perfil de cada individuo: opiniones, comportamientos, desplazamientos, frecuentaciones, costumbres y nivel de vida...

- Poder localizar cada individuo con precisión y en tiempo real, sea donde sea que se encuentre.

MEDIOS UTILIZADOS

- Bases de datos y archivos informáticos, tarjetas de crédito, teléfonos portátiles, Internet, red Echelon... Todos los medios actuales de vigilancia electrónica son detallados en la pagina Web "Una libertad bajo vigilancia electrónica"...

Grado de aplicación: 5

- Colocar un detector de localización por satélite en todos los coches. En los Estados Unidos, los coches fabricados por ciertas marcas o industrias ya integran este sistema de localización satelital, que es presentado al consumidor como una ventaja para su seguridad en caso de accidente (el detector advierte automáticamente al centro de rescate y transmite la localización precisa del accidente)

La adhesión y consentimiento del publico será obtenido con toda seguridad con la promesa de reducción de las cotizaciones (primas) de seguro: el detector reducirá en efecto los robos de coches, siendo que estas pueden ser instantáneamente localizados.

Grado de aplicación: 3

- Desarrollar sistemas individuales de localización e identificación: collar o bracelete electrónico, implante electrónico colocado bajo la piel, o tatuaje bajo la piel con un código de barras invisible a la luz del día (lectura con scanner)

En los Estados Unidos, el brazalete electrónico es ya experimentado en prisioneros que benefician de libertad condicional.

El implantes de localización existe: tamaño del grano de arroz, microchip denominado " Digital Angel" fabricado por la empresa Applied Digital Solutions (ADSX) quien edita un sitio especial consagrado a Digital Angel.

Peor aun, otra empresa llamada "Alien Technology" produce desde el 2002 un micro-chip del tamaño de un grano de arena (aproximadamente 100 micras por lado). Esta tecnología ha sido perfeccionada en el Centre Auto-ID, un laboratorio instalado en el seno del MIT (Massachusetts Institute of Technology), y financiado por importantes industriales, entre los cuales Gilette, Procter & Gamble y Philip Morris.

Grado de aplicación: 2

Generalización del dinero electrónico

Horizonte de ejecución: 2010

Obtención del acuerdo del publico: facil

Etapa de ejecución: 4

OBJETIVOS

- Trazabilidad, seguimiento total de huellas, dejadas por los individuos. Conocimiento acrecentado de su comportamiento y de su perfil social y cultura.

Relación automática de los consumidores identificados por tu tarjeta de crédito con los productos también identificados por los códigos de barras.

- Posibilidad de "desconectar" un individuo incomodo, de los sistemas informáticos, y de interrumpirle todo acceso al consumo (incluido productos necesarios para la sobrevivencia cotidiana).

Posibilidad de quitar toda existencia económica a un individuo.

MEDIOS UTILIZADOS

-Popularización de las tarjetas de crédito, poniendo el acento sobre su facilidad de utilización

Grado de aplicación: 4

- Lanzar el monedero electrónico, llamado a reemplazar totalmente el dinero físico

Grado de aplicación: 1

- Anteponer los problemas de seguridad y de costo ligado al transporte y fabricacion de dinero fisico. Demostrar que el dinero liquido se ha vuelto obsoleto comparado a la edad del numerico.

Grado de aplicación: 1

Idiotización de la poblacion

Horizonte de ejecución: 1990

Obtención del acuerdo del publico: muy facil

Etapa de ejecución: 5

OBJETIVOS - Impedir al publico de pensar y de cuestionarse inteligentemente preguntas sobre su condición, y sobre la manera como esta organizada y dirigida la sociedad.

- Volver al publico mas fácilmente manipulable debilitando sus capacidades de análisis y de sentido critico

MEDIOS UTILIZADOS

- Difundir masivamente programas TV debillitantes, alienantes

- Inundar las informaciones y conocimientos importantes con océanos de informaciones insignificantes.

- Promover actividades de entretenimiento de masas alienantes

- Promover el consumo de tranquilizantes y somníferos

- Autorizar sin restricción el consumo de alcohol, y la venta a un precio asequible a los menos desfavorecido.

- Actuar de tal forma que la educación dada a los "niveles o capas sociales inferiores" sea la más pobre posible. Reducir el presupuesto de la educación publica, y dejar que se desarrollen en los establecimientos educativos condiciones de caos y de inseguridad que hagan imposible una enseñanza de calidad.

- Limitar la difusión de los conocimientos científicos (en particular en las áreas de la física quántica, de la neurobiología, y sobretodo de la cibernética ñ la ciencia del control de los sistemas vivos o no vivos).

Limitar también la difusión de los conceptos los más poderosos concerniente la economía, la sociología, o la filosofía.

Hablar en publico de tecnología mas que de ciencia.

Grado de aplicación: 5

Debilitar las energías individuales

Horizonte de ejecución: 1990

Obtención del acuerdo del publico: facil

Etapa de ejecución: 5

OBJETIVOS - Los biólogos han demostrado que el stress y bajo nivel de energía física y mental permitan obtener la inhibición de la acción (ver las publicaciones del neurobiólogo Henri Laborit, o la película de Alain Resnais: "Mon oncles díAmérique" - Mi tío de América)

La inhibición de la acción disminuye la capacidad de reacción de los individuos, y convierte su rebelión cada vez más improbabl.

MEDIOS UTILIZADOS

- Aumentar el nivel de stress de los individuos.

Convertir su sobrevivencia económica cada vez más difícil y precaria (reforzamiento de la "presión económica", o inseguridad económica)

- Crear medioambientes urbanos feos y deshumanizados, con ausencia de naturaleza

Mantener condiciones estresantes en los transportes públicos y el trafico de autos.

Dejar que se desarrolle una violencia urbana permanente en los barrios desfavorecidos

- Dejar aumente la contaminación

- Volver la gente media-enferma, gracias a la alimentación industrial. Luego, agravar su estado, gracias a los efectos secundarios de los medicamentos supuestamente curativos. La industria agro-alimentaria y la industria farmacéutica se dan la mano y comparten los mismos intereses... (todo esto esta siendo financiado por las poblaciones, por medio de los sistemas de seguros de salud)

- Apoyar el consumo de somníferos y de tranquilizantes.

- Autorizar sin restricción el consumo de alcohol

- Saturar el ambiente con irradiaciones electromagnéticas nefastas para el funcionamiento del cerebro: emisores para los teléfonos móviles, ondas hertzianas, líneas o tendidos eléctricos de alta tensión...

Grado de aplicación: 5

Creación de fuerzas armas y policiales privadas

Horizonte de ejecución: 2020

Obtención del acuerdo del publico: dificil

Etapa de ejecución: 1

OBJETIVOS - Otorgar la posibilidad a las grandes empresas transnacionales para defender sus interese en el mundo, atacando los estados que no se plegaron a las reglas del nuevo orden económico

MEDIOS UTILIZADOS

- Comenzar por vulgarizar la existencia de policías y milicias privadas, para residencia o barrios exclusivos de los mas ricos

Grado de aplicación: 2

- Reforzar la propaganda para una economía ultra-liberal, y presentar la idea de fuerzas armadas privadas como un medio de disminuir el costo de los ejércitos mejorando su eficacia, gracias al principio de economía a escala (alquilando los servicios de ejércitos privados, los estados no tendrán necesidad de mantener en permanencia fuerzas armadas nacionales del cual la utilización efectiva no es mas que puntual)

Grado de aplicación: 1

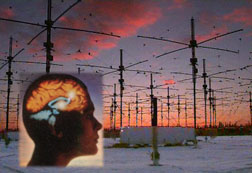

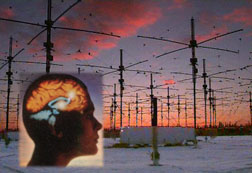

Mind Control

Tecnologías de control de las mentes

Horizonte de ejecución: 2005

Obtención del acuerdo del publico: facil (gracias a su ignorancia cientific)

Etapa de ejecución: 2

las antenas del proyecto HAARP en Alaska

las antenas del proyecto HAARP en Alaska

OBJETIVOS

- Control en ultima instancia de los individuos

- Control y vigilancia electrónica sobre el humor y comportamiento de las personas

- Posibilidad de influir una masa humana, volviéndola apática, o al contrario inducir súbitamente comportamientos violentos (pruebas han sido efectuados en Rwanda, en Burundi, y en la Ex-Yugoslavia)

MEDIOS UTILIZADOS

- Emisiones de ondas psicotrónicas (ondas de baja frecuencia o muy alta frecuencia, capaces de influir el funcionamiento del cerebro interfiriendo con las ondas utilizadas para los procesos cerebrales).

En curso de experimentación: el proyecto HAARP desarrollado por las fuerzas armadas americanas en Gakona en Alaska, y los experimentos llevados a cabo en la base americana de Pine Gap en Australie.

Grado de aplicación: 3

- Contaminar el agua y los alimentos con moléculas que actúan sobre el humor y la mente de las personas.

Grado de aplicación: ?

- Propagar en el agua o mediante los alimentos micro-robots (o "nano-maquinas") invisibles para el ojo humano. Una vez introducido en el cuerpo, centenares de micro-robots portadores de un micro-chip electrónico podrían adherirse sobre las neuronas para tomar control.

Nano-robots invisibles para el ojo humano han sido ya producidos, y el interfase neurona-microprocesador ha sido experimentado con éxito en laboratorios.

La tecnología de los micro-procesadores ultra-miniaturizados es igualmente dominado desde hace varios años.

Grado de aplicación: 1

Oscuridad sobre los extra-terrestres

Horizonte de ejecución: 1950

Etapa de ejecución: 5

OBJETIVOS

-Impedir al publico de soñar con otra referencia que no sea el actual orden social, e impedir ampliar su horizonte o espectro intelectual y conceptual. No deja que el campo de conciencia de los individuos se amplíe mas allá de nuestro planeta y de su orden social.

MEDIOS UTILIZADOS

- Desacreditar los testimonios a propósitos de los OVNI's. Desacreditar los científicos que se arriesgarían de trabajar sobre el tema.

- Infiltrar las asociaciones de ufología a fin de sus discursos y sus acciones sean caricaturales y no sean tomados en serio.

- Mantener el secreto militar sobre las observaciones efectuadas por pilotos de fuerzas armas o por ciertos astronautas.

- Clasificar como "Top Secret" los contactos ya establecidos con otras civilizaciones des de los años 50 (desde que nuestro planeta ha atraído visitantes, haciéndose ver desde el espacio por nuestras emisiones hertzianas y por las explosiones atómicas: bomba de Hiroshima y Nagasaki, pero también las aproximadamente 600 explosiones atmosféricas realizadas para las pruebas militares hasta los

70)

Grado de aplicación: 5